Microsoft y Mnemo realizaron un foro para abordar las enseñanzas que el 2021 dejó en el tema de ciberseguridad a las empresas y organizaciones en el que se abordaron las tendencias en ciberataques y las estrategias que debemos seguir los usuarios para atender las contingencias de seguridad.

En el marco del mes de la ciberseguridad, ambas empresas señalaron que las amenazas que enfrentan los usuarios han cambiado debido a que el ambiente también lo ha hecho y esto es lo más relevante que debemos tener en cuenta como internautas.

Ya no existe un perímetro de seguridad

La movilidad ya estaba marcando la tendencia a desaparecer el perímetro de seguridad que solían tener las empresas y organizaciones, pero con la llegada de la pandemia la ruptura de áreas de seguridad se dio masivamente.

Los empleados de miles de empresas debieron trasladar sus actividades a sus hogares y la seguridad de los datos que estaban manejando dependió en gran medida de la seguridad de la red hogareña y por lo mismo de los hábitos de los usuarios.

Ante este nuevo panorama el área de acción de los hackers creció y las oportunidades para afectar la infraestructura de las empresas o para robar la identidad de los usuarios también lo hizo exponencialmente.

Los principales ataques

De acuerdo con los datos proporcionados por Microsoft y Mnemo, los principales ataques que se deben etender son de diversa índole, financieros, de espionaje, políticos y de oportunidad para acceder a información sensible.

La finalidad de cada ataque es diferente, pero puede dar grandes rendimientos y ganancias a los perpetuadores, que pueden ser CiberCriminales que buscan obtener dinero con fraudes, gobiernos o hacktivistas que buscan influenciar las opiniones de los usuarios, o bien usuarios internos a una empresa que buscan obtener más ganancias.

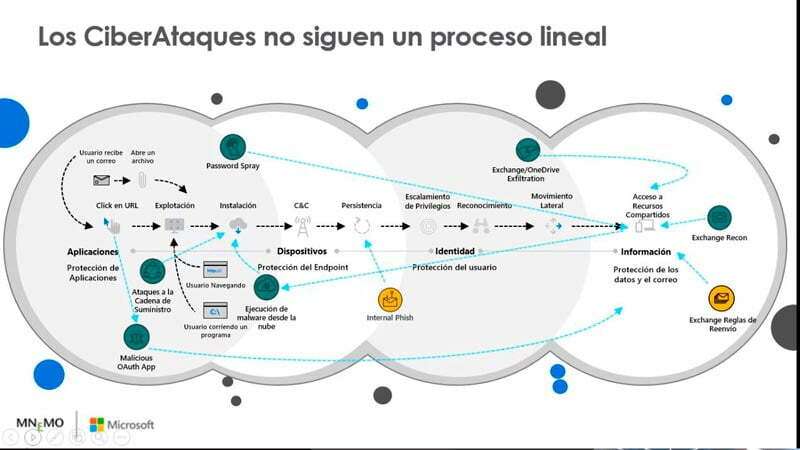

Los ataques cibernéticos no son lineales

Otra de las lecciones que dejó el 2021 respecto al modo en que operan las organizaciones de ataque cibernético es que los ataques no actúan de manera lineal, es decir que ingresan mediante un dispositivo y de ahí se va extendiendo el mal a la compañía u organismo.

Los ataques se mueven en diversas direcciones lo que complica la posibilidad de prever qué el lo que hará un atacante y cómo lo hará, hasta que consigue su finalidad.

Hay que señalar que en muchos casos esta manera casi errática de atacar permite a los hackers ser invisibles ante las diversas vigilancias que se establecen en las organizaciones, entre menos visibles sean es mejor para ellos.

El tamaño de los atacantes es abrumador

Si bien las organizaciones que se dedican a diseñar programas maliciosos o a realizar campañas es enorme como para que un individuo o un organismo logre defenderse por sí mismo sin desatender otros asuntos correspondientes a su giro, siempre hay posibilidades para estar seguros.

Es muy importante entender que existen empresas que ofrecen soluciones de seguridad robustas y que acompañan a los usuarios antes de ser atacados, durante el ataque y después del mismo.

Es muy importante entender que los atacantes cibernéticos buscan espacios vulnerables y no sólo a ciertas víctimas, cualquier dispositivo que esté desprotegido es atacable y eso incluye los dispositivos de uso personal.

El trabajo colaborativo nos permite defender mejor la seguridad de unos datos que ya no se limitan a estar dentro de un perímetro seguro, lo que significa que están más expuestos.

Los usuarios podemos hacer mucho para protegernos

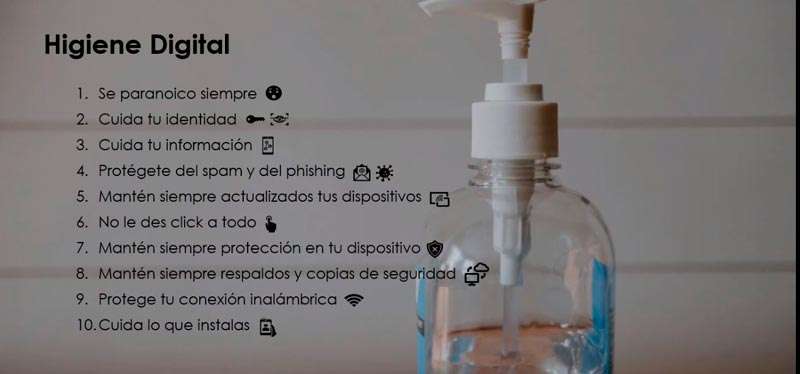

En lugar de actuar con miedo respecto a la seguridad de la información, o de dejar que este temor nos paralice, los expertos en el foro señalaron que los usuarios podemos hacer bastante.

Ya que la seguridad no sólo se trata de comprar soluciones sofisticadas, con la esperanza de que con ello basta, también es necesario tener hábitos que nos ayuden a cuidarnos, tales como el de no confiar de los mensajes que recibimos o de las ligas que llegan de parte de un correo o contacto conocido, por ejemplo.

Estas acciones entran dentro de lo que se conoce como higiene digital, misma que está dirigida a proteger y empoderar a los usuarios con el tratamiento que recibirán sus datos.

Lo más importante de los hábitos propios de la higiene digital es que todos debemos adoptarlos para que los programas maliciosos no se propaguen con tanta facilidad como lo han hecho hasta ahora.

Las compañías que se encargan de proteger los datos de los usuarios pueden ayudarnos a entender lo que debemos hacer y cómo es que lo debemos hacer para ser usuarios más seguros y empoderados.

¿Qué te parecieron las enseñanzas que nos dejó 2021 en el tema de seguridad informática?